SSO Group Mapping

Mit Group Mappings können Owner und Admins Gruppen aus ihrem Identitätsanbieter (IdP) mit Organisationen, Rollen und Gruppen in DeepCloud verknüpfen. Dadurch lässt sich die Zuordnung von SSO-Benutzern zu DeepCloud-Organisationen, -Rollen und -Gruppen zentral im IdP verwalten, anstatt diese manuell in DeepCloud pflegen zu müssen. Das vereinfacht die Benutzerverwaltung und erhöht Konsistenz und Sicherheit.

Group Mappings verbinden die Gruppen Ihres IdPs mit den entsprechenden Organisationen, Rollen und Gruppen in DeepCloud. Wenn sich ein SSO-Benutzer anmeldet, weist DeepCloud automatisch jene Organisationen, Rollen und Gruppen zu, die den Sicherheitsgruppen des Benutzers im IdP entsprechen.

Die Verwaltung der Organisationen, Rollen und Gruppen Ihrer SSO-Benutzer erfolgt somit zentral über den IdP, der als zentrale Quelle für Benutzer- und Rolleninformationen verwendet wird.

Damit Group Mappings genutzt werden können, muss Ihr IdP so konfiguriert sein, dass er während der SSO-Authentifizierung die Gruppeninformationen der Benutzer übermittelt

Voraussetzungen

Microsoft Entra (Azure)

Konfiguration IDP

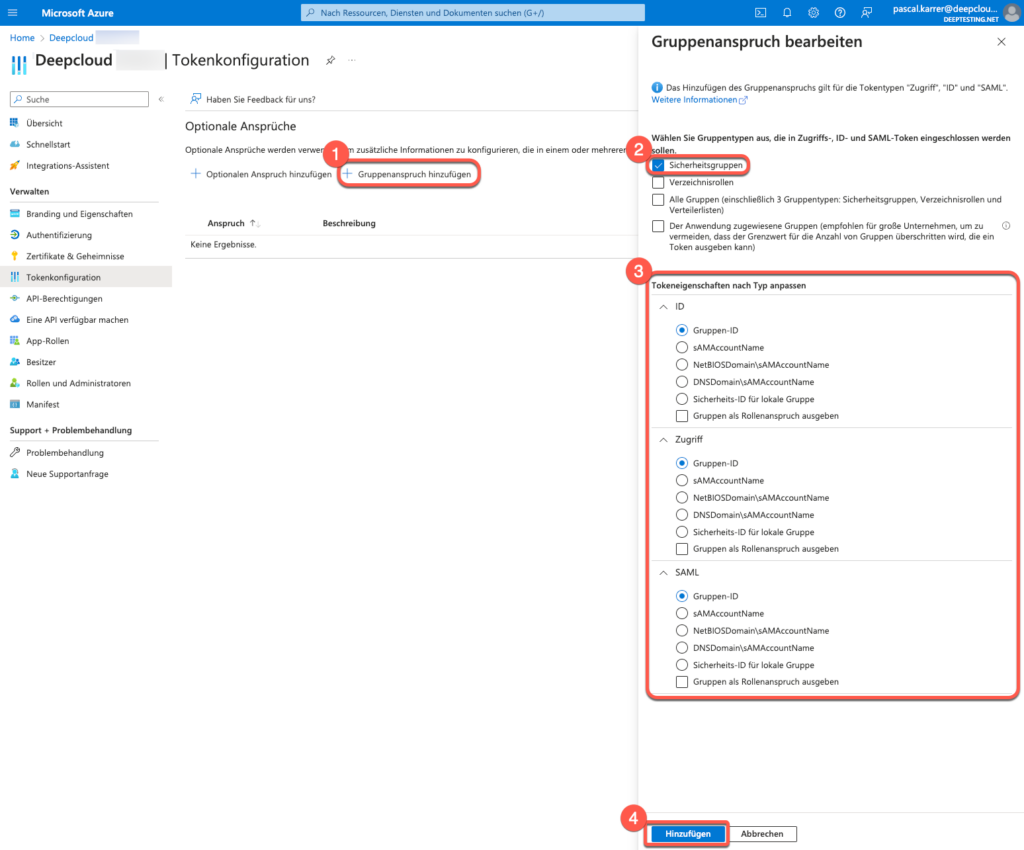

- Suchen Sie im Azure-Portal nach der DeepCloud App-Registrierungen

Gehen Sie zum Azure-Portal und navigieren Sie zu Azure Active Directory > Microsoft Entra ID > App-Registrierungen. Suchen Sie Ihre DeepCloud-Anwendung und wählen Sie diese aus. - Wählen Sie in der Navigationsleiste die Option Tokenkonfiguration

- Klicken Sie auf Gruppenanspruch hinzufügen. Das Dialogfeld „Gruppenanspruch“ wird angezeigt.

a. Wählen Sie „Sicherheitsgruppen“ als Gruppentyp aus. - Wählen Sie Gruppen-ID, um den eindeutigen Gruppenbezeichner zu verwenden. Mit dieser Auswahl kann das Group-Mapping in DeepCloud anhand der Objekt-IDs (zum Beispiel efa39f24-e8db-4526-b65d-cc029d874c3c) erstellt werden.

OKTA

Konfiguration IDP

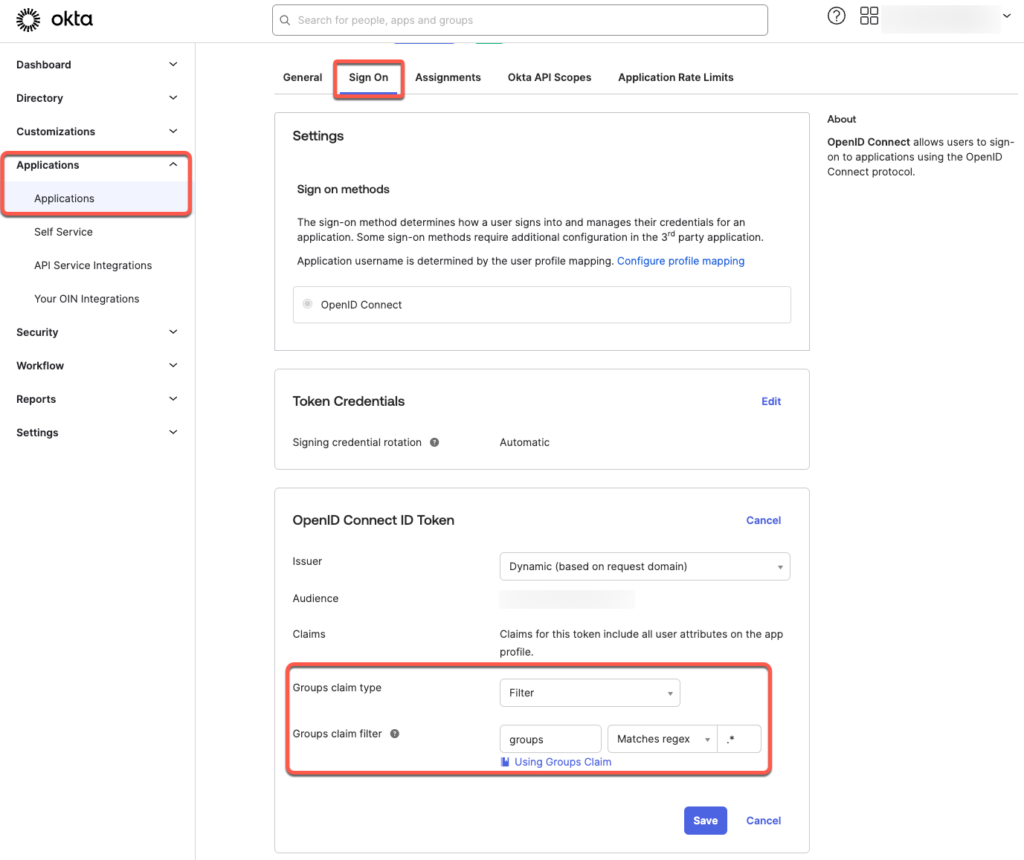

- Suchen Sie im Okta Admin Dashboard nach der DeepCloud Applikation

Gehen Sie insOkta Admin Dashboard und navigieren Sie zu Applications > Applications. Suchen Sie Ihre DeepCloud-Anwendung und wählen Sie diese aus. - Wählen Sie in der Navigationsleiste die Option Sign On

- Klicken Sie bei OpenID Connect ID Token auf Edit.

a. Wählen Sie für „Groups claim type“ Filter

b. Wählen Sie für „Groups claim filter“ „groups“ „Match Regex“ „.*“ - Speichern Sie die Änderungen

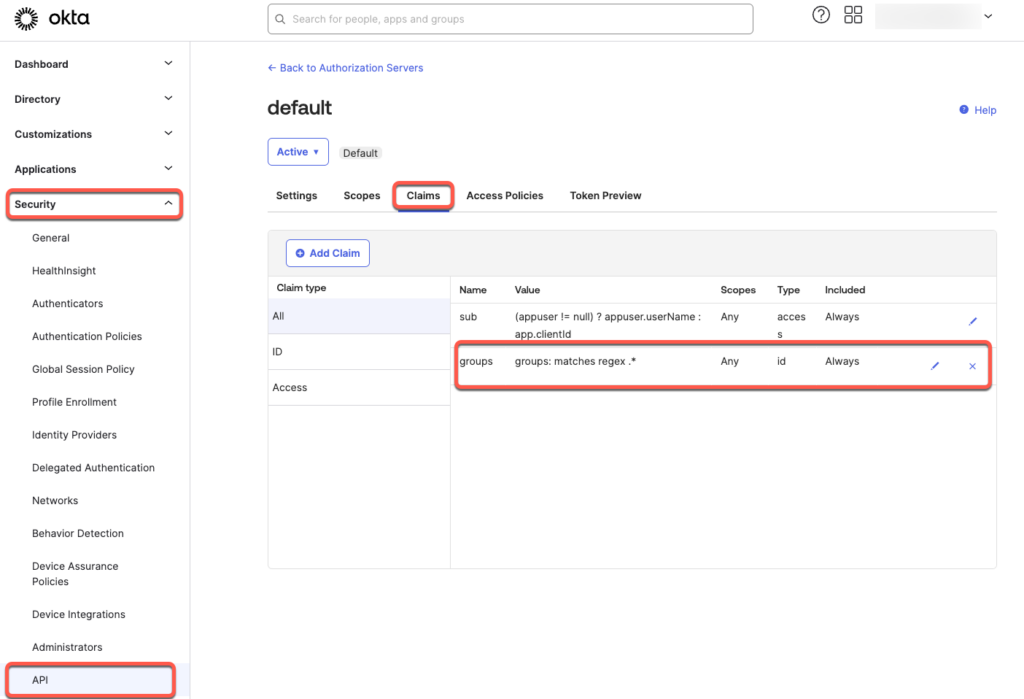

Damit OKTA die Group-Claims im ID-Token mitsendet, folgen Sie diesen Schritten:

- Navigieren Sie zu Security > API.

- Wählen Sie den gewünschten Authorization Server aus, welchen Sie für die DeepCloud Applikation verwenden. Im Normalfall ist das „Default“

- Klicken Sie auf den Reiter Claims.

- Fügen Sie einen neuen Group-Claim hinzu

a. Klicken Sie auf die Schaltfläche „Add Claim“.

b. Geben Sie dem Claim den Namen „groups“.

c. Wählen Sie als Token type „ID Token – Always“

d. Wählen Sie als Value type „Groups“

e. Wählen Sie für als filter „Matches Regex“ „.*“ - Speichern Sie die Anpassungen

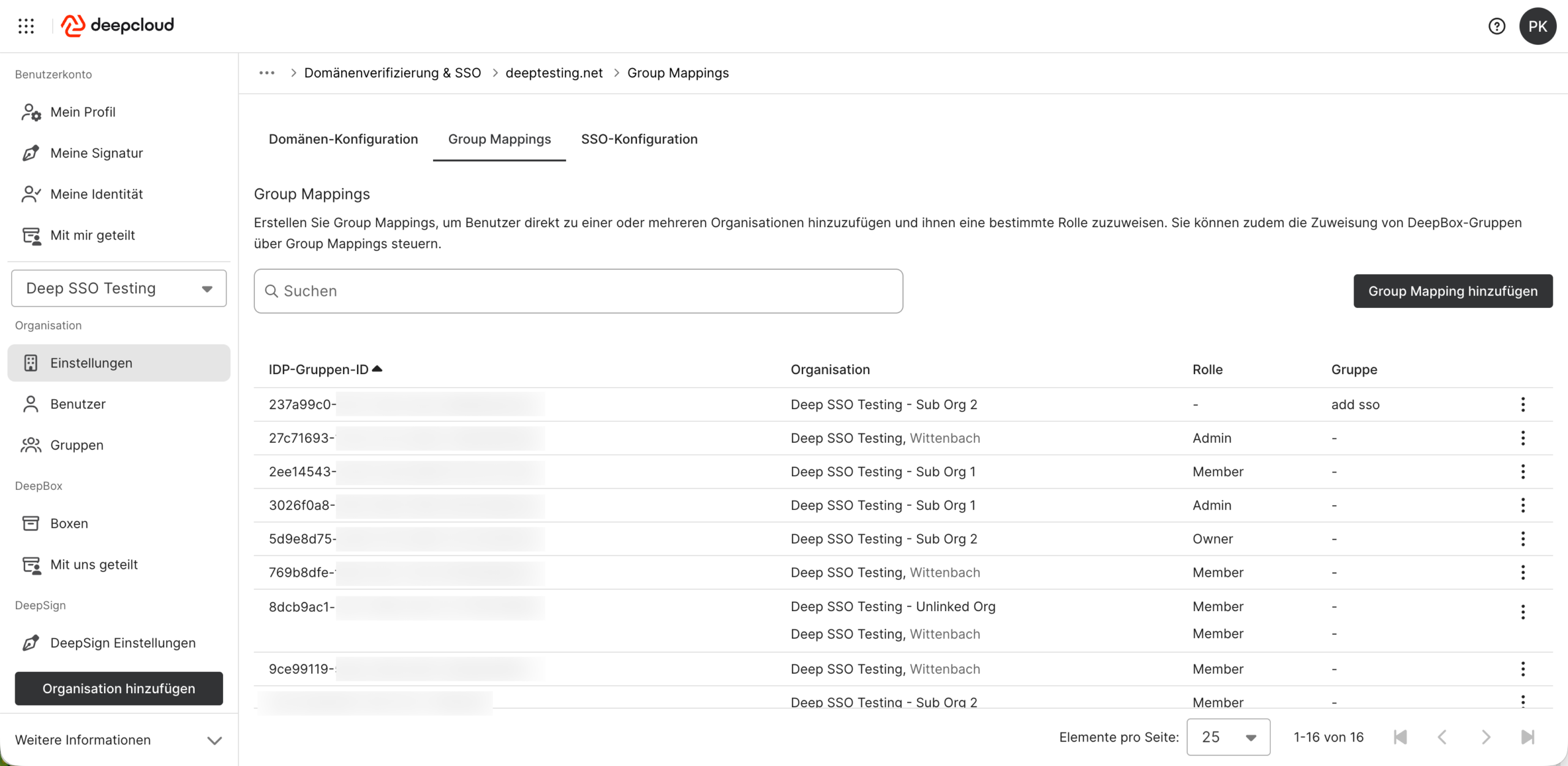

Konfiguration Group Mapping in DeepCloud

- Öffnen Sie die Domain-/SSO-Konfiguration

Gehen Sie ins DeepAdmin und navigieren Sie zu Organisation > Einstellungen > Sicherheit & Login und klicken Sie auf Verwalten. Wählen Sie die gewünschte Domäne aus, um deren Einstellungen zu öffnen. - Wechseln Sie zum Tab Group Mappings, um bestehende Zuordnungen zu bearbeiten oder neue zu erstellen.

- Klicken Sie auf Mapping hinzufügen, um ein neues Group Mapping zu erstellen.

a. Geben Sie die Objekt-ID der Sicherheitsgruppe (Microsoft Entra ID) oder den Gruppennamen (Okta Admin) an.

b. Wählen Sie die entsprechende Organisation.

c. Wählen Sie die gewünschte Rolle oder Gruppe

Hinweis

- Sie können kein Group Mapping definieren, wenn bereits Standardgruppen konfiguriert sind. Entfernen Sie diese zuerst, bevor Sie ein Group Mapping erstellen.

- Das Group Mapping wird aktiv, sobald mindestens ein Mapping definiert ist und die Option Benutzer dieser Domäne beim Login automatisch zur Organisation hinzufügen (Domänen-Konfiguration) aktiviert wurde.

Limitierungen

DeepCloud unterstützt Anmelde-Token, die bis zu 150 Group-IDs (OKTA bis zu 100 Gruppen) enthalten. Wenn Sie mehr als 200 Gruppen pro Benutzer verwenden möchten, lesen Sie bitte folgenden Support-Artikel.

Hat dies Ihre Frage beantwortet?

Verwandte Beiträge

SSO-Konfiguration

Als Owner oder Administrator Ihrer Organisation können Sie Single Sign-On (SSO) über einen Identitätsanbieter (IdP) für Ihre ...

Was kann ich mit Gruppen machen?

In eine Gruppe kann man mehrere Benutzer hinzufügen und widerspiegeln Teams innerhalb einer Organisation. Dies ist besonders hilfreich, wenn man mit vielen verschiedenen Boxen ...

Limitieren der Gruppen-Claims auf selektierte Gruppen

In Azure AD (Microsoft Entra ID) können Gruppenmitgliedschaften im Token einer Enterprise-Anwendung mitgegeben werden, um Berechtigungen innerhalb der Anwendung zu ...