Mappage du groupe SSO

Automatically translated

Avec les Group Mappings, les propriétaires et les administrateurs peuvent associer les groupes de leur fournisseur d’identité (IdP) aux organisations, rôles et groupes dans DeepCloud. Cela permet de gérer de manière centralisée, dans l’IdP, l’affectation des utilisateurs SSO aux organisations, rôles et groupes de DeepCloud, au lieu de le faire manuellement dans DeepCloud. Cela simplifie la gestion des utilisateurs et renforce la cohérence et la sécurité.

Les Group Mappings relient les groupes de votre IdP aux organisations, rôles et groupes correspondants dans DeepCloud. Lorsqu’un utilisateur SSO se connecte, DeepCloud attribue automatiquement les organisations, rôles et groupes qui correspondent aux groupes de sécurité de l’utilisateur dans l’IdP.

La gestion des organisations, rôles et groupes de vos utilisateurs SSO est ainsi centralisée via l’IdP, qui sert de source centrale pour les informations sur les utilisateurs, rôles et groupes.

Pour utiliser les Group Mappings, votre IdP doit être configuré pour transmettre les informations de groupes des utilisateurs lors de l’authentification SSO.

Conditions préalables

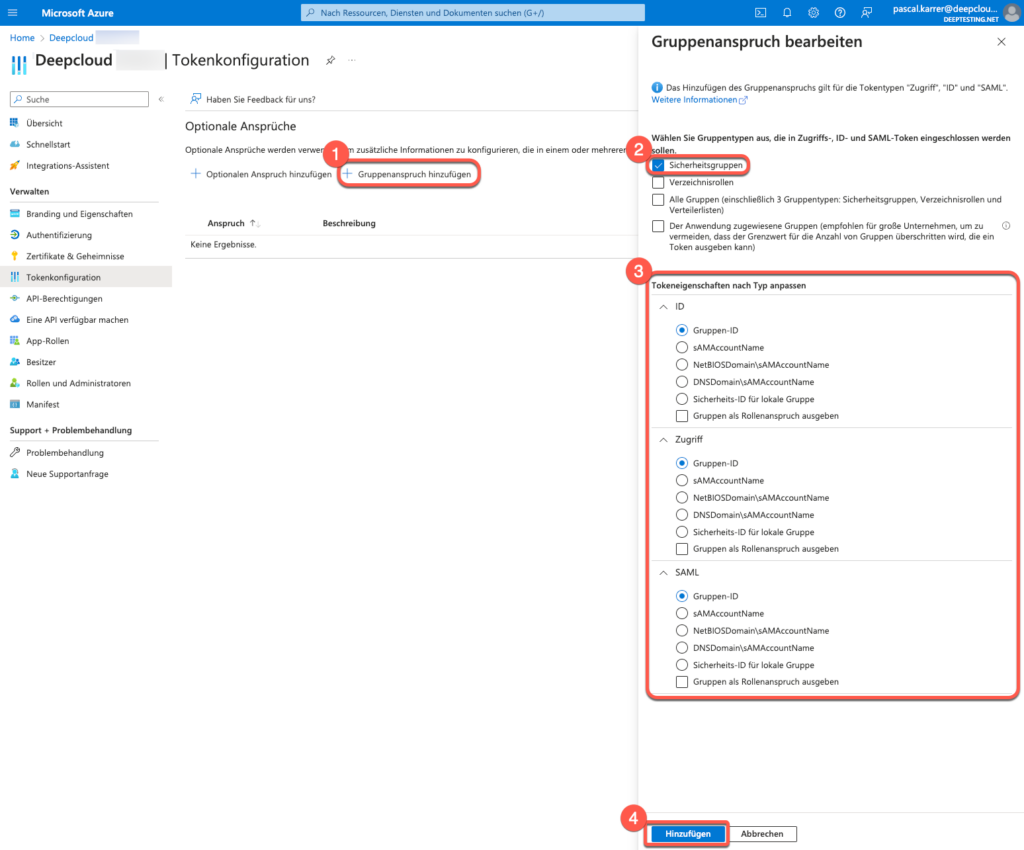

Microsoft Entra (Azure)

Configuration IDP

- Recherchez les enregistrements de l’application DeepCloud sur le portail Azure

Allez sur le portail Azure et naviguez vers Azure Active Directory > Microsoft Entra ID > Enregistrements de l’application. Recherchez votre application DeepCloud et sélectionnez-la. - Dans la barre de navigation, sélectionnez Configuration du jeton

- Cliquez sur Ajouter une revendication de groupe. La boîte de dialogue « Revendication de groupe » s’affiche.

a. Sélectionnez « Groupes de sécurité » comme type de groupe. - Sélectionnez ID de groupe pour utiliser l’identifiant unique du groupe. Cette sélection permet de créer la cartographie des groupes dans DeepCloud en utilisant les identifiants des objets (par exemple, efa39f24-e8db-4526-b65d-cc029d874c3c).

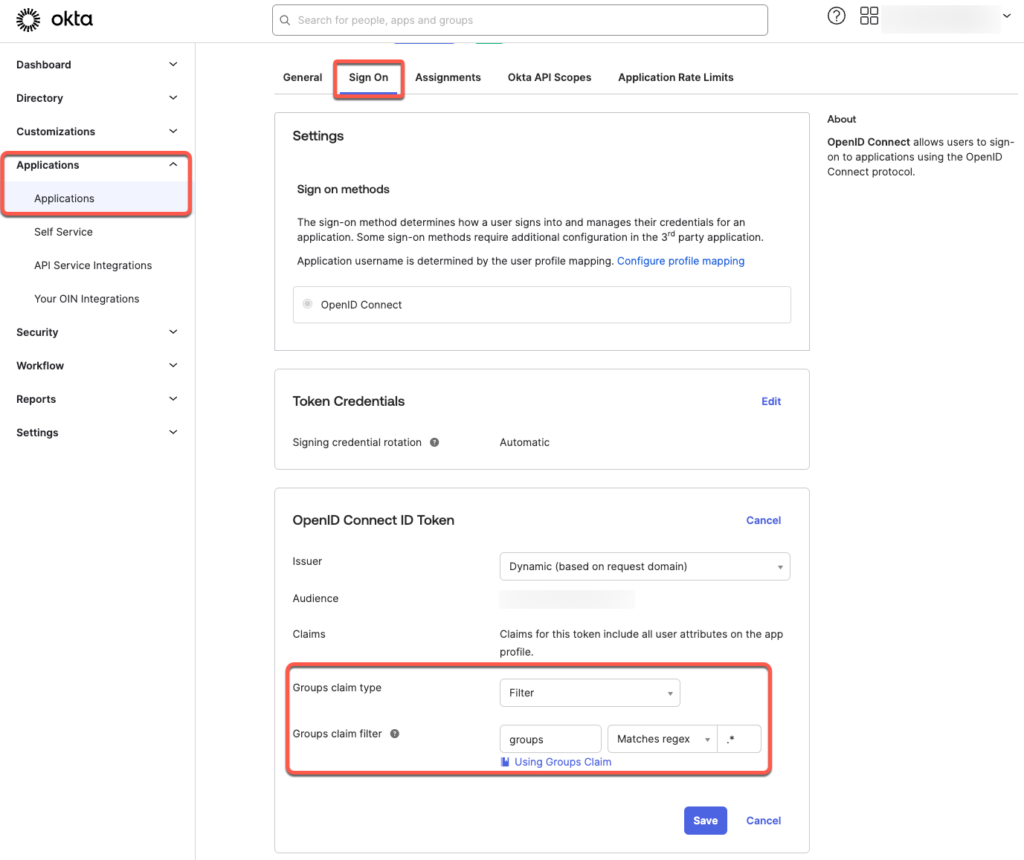

OKTA

Configuration IDP

- Dans le tableau de bord Okta Admin, recherchez l’application DeepCloud

Allez dans le tableau de bord Okta Admin et naviguez vers Applications > Applications. Trouvez votre application DeepCloud et sélectionnez-la. - Dans la barre de navigation, sélectionnez Sign On

- Dans OpenID Connect ID Token, cliquez sur Edit.

a. Pour « Groups claim type », sélectionnez Filter

b. Pour « Groups claim filter », sélectionnez « groups » « Match Regex » « .* » - Enregistrez les modifications

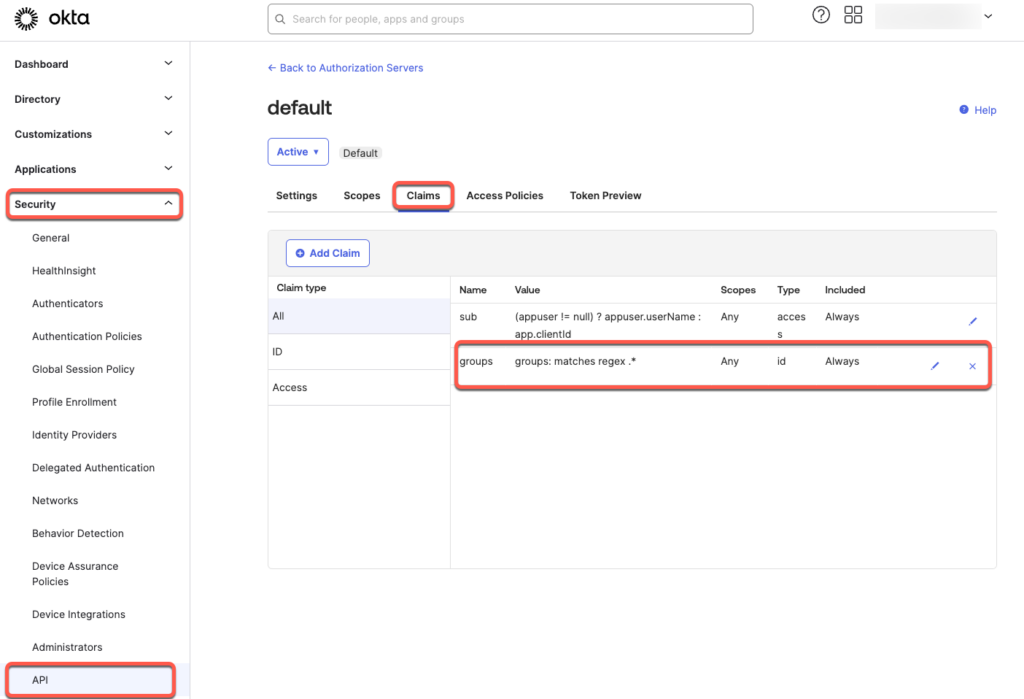

Pour qu’OKTA envoie également les Group-Claims dans le jeton d’identification, suivez ces étapes :

- Naviguez vers Security > API.

- Sélectionnez le serveur d’autorisation que vous souhaitez utiliser pour l’application DeepCloud. En général, c’est « Default ».

- Cliquez sur l’onglet Réclamations.

- Ajoutez une nouvelle revendication de groupe

a. Cliquez sur le bouton « Add Claim ».

b. Donnez à la revendication le nom « groups ».

c. Sélectionnez « ID Token – Always » comme type de jeton

d. Sélectionnez « Groups » comme type de valeur

e. Sélectionnez « Matches Regex » comme filtre « .* ». - Enregistrez les ajustements

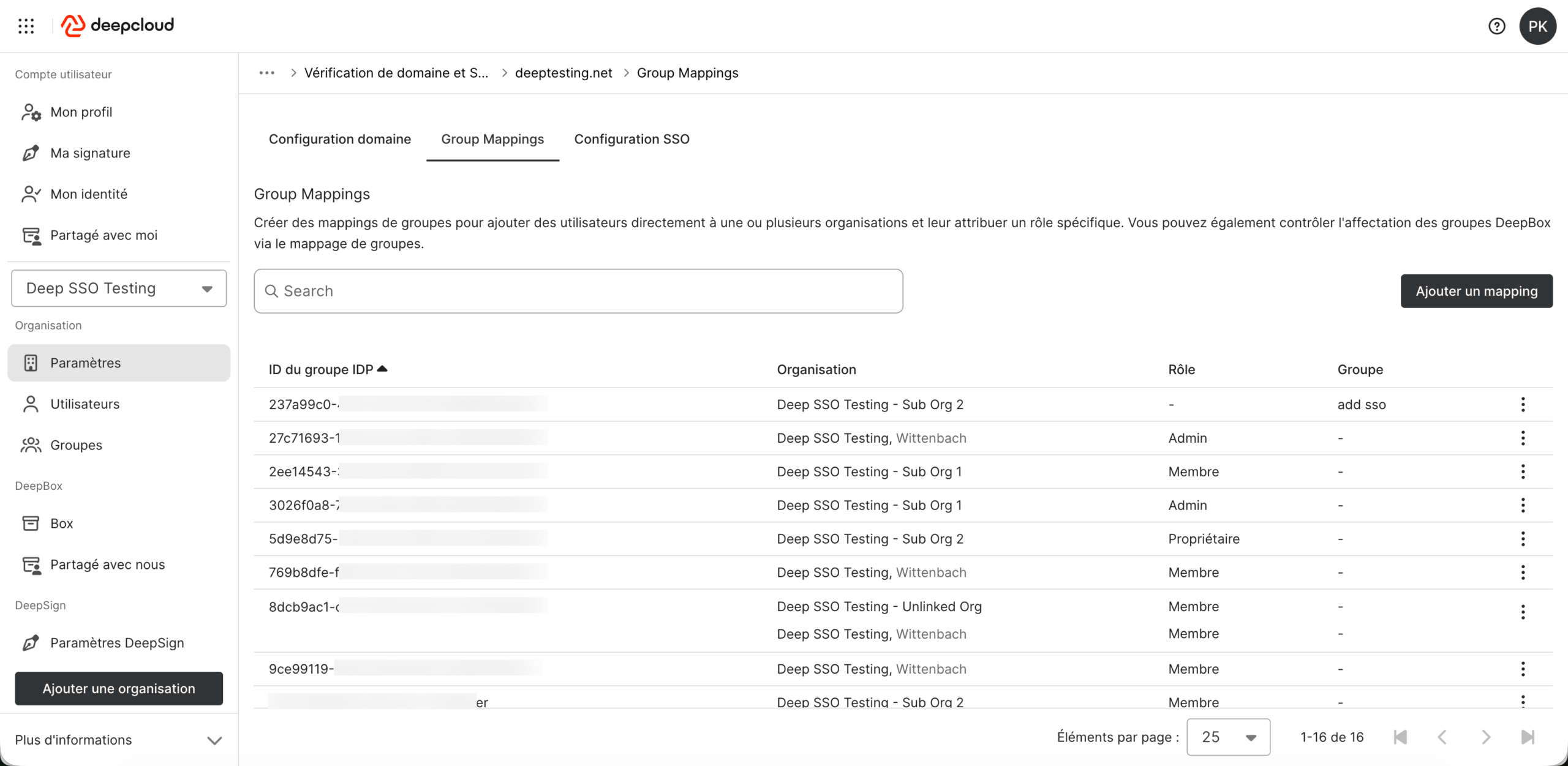

Configuration du mappage de groupe dans DeepCloud

- Accédez à DeepAdmin, puis allez dans Organisation > Paramètres > Sécurité et connexion, et cliquez sur Gérer. Sélectionnez le domaine souhaité pour ouvrir ses paramètres.

- Ouvrez l’onglet Group Mappings pour modifier des correspondances existantes ou en créer de nouvelles.

- Cliquez sur Ajouter un mapping pour créer une nouvelle correspondance de groupe.

a. Saisissez l’ID d’objet du groupe de sécurité (Microsoft Entra ID) ou le nom du groupe (Okta Admin).

b. Sélectionnez l’organisation correspondante.

c. Choisissez le rôle ou le groupe souhaité.

Remarque

- Il n’est pas possible de définir un Group Mapping si des groupes par défaut sont déjà configurés. Supprimez-les d’abord avant d’en créer un.

- Le Group Mapping devient actif dès qu’au moins un mapping est défini et que l’option Ajouter automatiquement les utilisateurs de ce domaine à l’organisation lors de la connexion est activée dans la configuration du domaine.

Limites

DeepCloud prend en charge les jetons de connexion contenant jusqu’à 150 IDs de groupe (OKTA jusqu’à 100 groupes). Si vous souhaitez utiliser plus de 200 groupes par utilisateur, veuillez consulter l’article de support suivant.

Avons-nous répondu à votre question ?

Related articles

Configuration SSO

En tant que propriétaire ou administrateur de votre organisation, vous pouvez configurer le Single Sign-On (SSO) via un fournisseur d’identité (IdP) pour votre ...

Que puis-je faire avec les groupes ?

Dans un groupe, vous pouvez ajouter plusieurs utilisateurs et refléter les équipes au sein d’une organisation. Ceci est particulièrement utile lorsque vous travaillez avec...

Limiter les claims de groupe aux groupes sélectionnés

Dans Azure AD (Microsoft Entra ID), les appartenances à des groupes peuvent être incluses dans le jeton d’une application d’entreprise afin de contrôler les ...